Microsoft araştırmacıları, birden fazla ransomware operatörünün, domaine bağlı ESXi hipervizörlerinde tam yönetici izinleri elde etmek için yararlandığı bir güvenlik açığını keşfetti. ESXi hipervizörleri, ağdaki kritik sunucuları içerebilecek sanal makineleri barındırır. Bir ransomware saldırısında, bir ESXi hipervizöründe tam yönetici iznine sahip olmak, tehdit aktörünün dosya sistemini şifreleyebileceği anlamına gelir ve bu, barındırılan sunucuların çalışmasını ve işlev görmesini etkileyebilir. Ayrıca, tehdit aktörünün barındırılan sanal makinelerine erişmesine ve muhtemelen verileri dışarı çıkarmasına veya ağ içinde yatay olarak hareket etmesine olanak tanımaktadır.

CVE-2024-37085 olarak tanımlanan bu güvenlik açığı, üyelerine varsayılan olarak uygun doğrulama olmadan ESXi hipervizörüne tam yönetici erişimi verilen bir etki alanı grubunu içerir. Microsoft, bulguları VMware’e Microsoft Güvenlik Açığı Araştırmaları (MSVR) aracılığıyla koordine edilen güvenlik açığı açıklaması (CVD) yoluyla bildirdi ve VMware bir güvenlik güncellemesi yayınladı. Microsoft, ESXi sunucu yöneticilerine VMware tarafından yayınlanan güncellemeleri uygulamalarını ve blog yazımızda sağladığımız azaltma ve koruma yönergelerini takip etmelerini önerir. Bu sorunu ele almak için VMware’e iş birliği için teşekkür ederiz.

Bu blog yazısı, CVE-2024-37085’in analizini ve Microsoft tarafından güvenlik açığından yararlanarak gerçekleştirilen bir saldırının ayrıntılarını sunmaktadır. Bu araştırmayı, araştırmacılar, satıcılar ve güvenlik topluluğu arasında iş birliğinin önemini vurgulamak amacıyla paylaşıyoruz.

CVE-2024-37085 güvenlik açığı analizi

Microsoft güvenlik araştırmacıları, ransomware operatörleri Storm-0506, Storm-1175, Octo Tempest ve Manatee Tempest tarafından birçok saldırıda kullanılan yeni bir sonrası saldırı tekniği tespit etti. Birçok durumda, bu tekniğin kullanımı Akira ve Black Basta fidye yazılımlarının dağıtımına yol açtı. Teknik, aşağıdaki komutları çalıştırmayı ve etki alanında “ESX Admins” adlı bir grup oluşturmayı ve bir kullanıcı eklemeyi içerir:

- net group “ESX Admins” /domain /add

- net group “ESX Admins” username /domain /add

Microsoft araştırmacıları, saldırıları ve tarif edilen davranışı araştırırken, tehdit aktörlerinin bu komutu kullanma amacının, tehdit aktörünün ESXi hipervizöründe tam yönetici erişimine yükseltmesine olanak tanıyan bir güvenlik açığından yararlanmak olduğunu keşfetti. Bu bulgu, bu yılın başlarında VMware’e bir güvenlik açığı bildirimi olarak rapor edildi.

Güvenlik açığının daha fazla analizi, bir Active Directory domaine katılan VMware ESXi hipervizörlerinin, varsayılan olarak “ESX Admins” adlı bir etki alanı grubunun herhangi bir üyesine tam yönetici erişimi verdiğini ortaya çıkardı. Bu grup, Active Directory’de yerleşik bir grup değildir ve varsayılan olarak mevcut değildir. ESXi hipervizörleri, sunucu bir domaine katıldığında böyle bir grubun varlığını doğrulamaz ve yine de bu isimle bir grubun herhangi bir üyesine tam yönetici erişimi sağlar, grup başlangıçta mevcut olmasa bile. Ayrıca, gruptaki üyelik adla belirlenir, güvenlik tanımlayıcısıyla (SID) değil.

Microsoft araştırmacıları bu güvenlik açığından yararlanmanın üç yöntemini belirledi:

1. “ESX Admins” grubunu domaine eklemek ve bir kullanıcı eklemek

- Bu yöntem, yukarıda belirtilen tehdit aktörleri tarafından aktif olarak kullanılmaktadır. Bu yöntemde, “ESX Admins” grubu yoksa, grup oluşturma yeteneğine sahip herhangi bir etki alanı kullanıcısı, böyle bir grup oluşturarak ve kendilerini veya kontrol ettikleri diğer kullanıcıları gruba ekleyerek, domaine bağlı ESXi hipervizörlerinde tam yönetici erişimine yükseltebilir.

2. Etki alanındaki herhangi bir grubu “ESX Admins” olarak yeniden adlandırmak ve bir kullanıcı eklemek veya mevcut bir grup üyesini kullanmak

- Bu yöntem birincisine benzer, ancak bu durumda tehdit aktörü, bazı rastgele grupları yeniden adlandırma yeteneğine sahip bir kullanıcıya ihtiyaç duyar ve bunlardan birini “ESX Admins” olarak yeniden adlandırır. Daha sonra bir kullanıcı ekleyebilir veya grupta zaten mevcut olan bir kullanıcıyı kullanarak tam yönetici erişimine yükseltebilir. Bu yöntem, Microsoft tarafından vahşi doğada gözlemlenmemiştir.

3. ESXi hipervizör ayrıcalıkları yenileme

- Ağ yöneticisi, etki alanındaki herhangi bir grubu ESXi hipervizörü için yönetim grubu olarak atasa bile, “ESX Admins” grubunun üyelerine verilen tam yönetici ayrıcalıkları hemen kaldırılmaz ve tehdit aktörleri bunu hala kötüye kullanabilir. Bu yöntem, Microsoft tarafından vahşi doğada gözlemlenmemiştir.

Başarılı bir istismar, ransomware operatörlerinin hipervizörün dosya sistemini şifreleyerek barındırılan sunucuların çalışmasını ve işlev görmesini etkileyebileceği anlamına gelir. Ayrıca, tehdit aktörünün barındırılan sanal makinelerine erişmesine ve muhtemelen verileri dışarı çıkarmasına veya ağ içinde yatay olarak hareket etmesine olanak tanır.

ESXi hipervizörleri hedefleyen ransomware operatörleri;

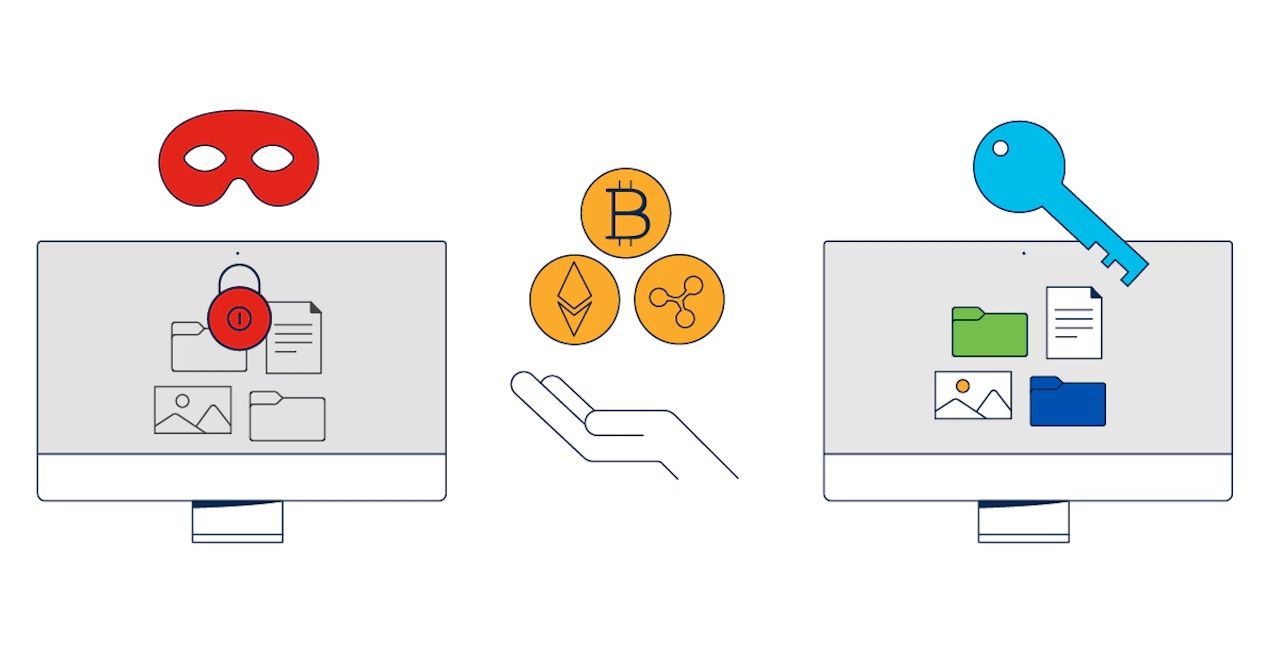

FIDYE YAZILIMI VE ŞANTAJ

Son bir yılda, ransomware aktörlerinin birkaç tıklama ile toplu şifreleme etkisini kolaylaştırmak için ESXi hipervizörlerini hedeflediğini gördük, bu da ransomware operatörlerinin hedefledikleri kuruluşlar üzerindeki etkiyi artırmak için sürekli olarak saldırı tekniklerini yenilediğini gösteriyor.

ESXi, birçok kurumsal ağda popüler bir üründür ve son yıllarda ESXi hipervizörlerinin tehdit aktörleri için tercih edilen bir hedef haline geldiğini gözlemledik. Bu hipervizörler, ransomware operatörleri Güvenlik Operasyon Merkezi’nin (SOC) radarında kalmak istiyorsa uygun hedefler olabilir, çünkü:

- Birçok güvenlik ürünü, bir ESXi hipervizörü için sınırlı görünürlük ve korumaya sahiptir.

- Bir ESXi hipervizör dosya sistemini şifrelemek, tek tıklamayla toplu şifreleme sağlar, çünkü barındırılan sanal makineler etkilenir. Bu, ransomware operatörlerine her cihazda yan hareket ve kimlik bilgisi hırsızlığı için daha fazla zaman ve karmaşıklık sağlayabilir.

Bu nedenle, birçok ransomware tehdit aktörü Storm-0506, Storm-1175, Octo Tempest, Manatee Tempest ve diğerleri Akira, Black Basta, Babuk, Lockbit ve Kuiper gibi ESXi şifreleyicilerini destekler veya satar (Şekil 1). Microsoft Olay Yanıtı (Microsoft IR) katılımlarının, ESXi hipervizörlerini hedefleyen ve etkileyen olaylar son üç yılda iki katından fazla arttı.

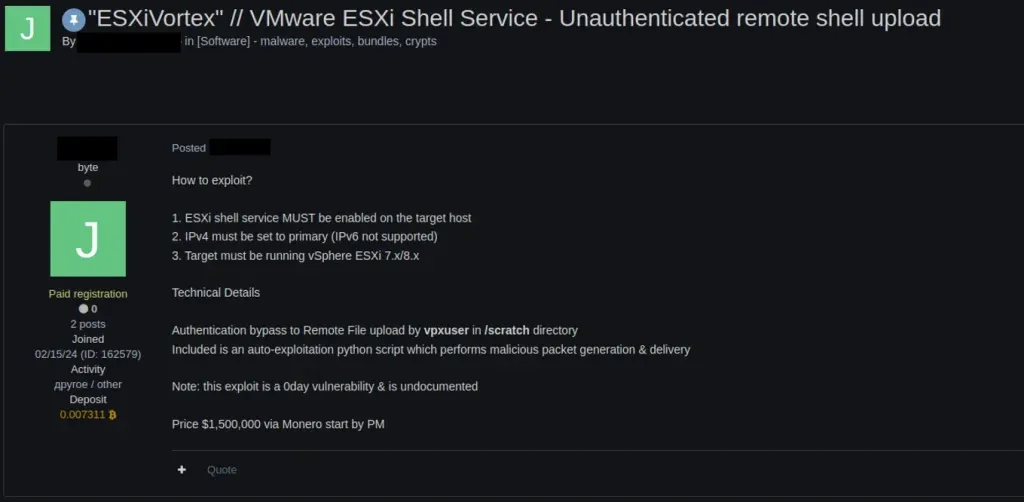

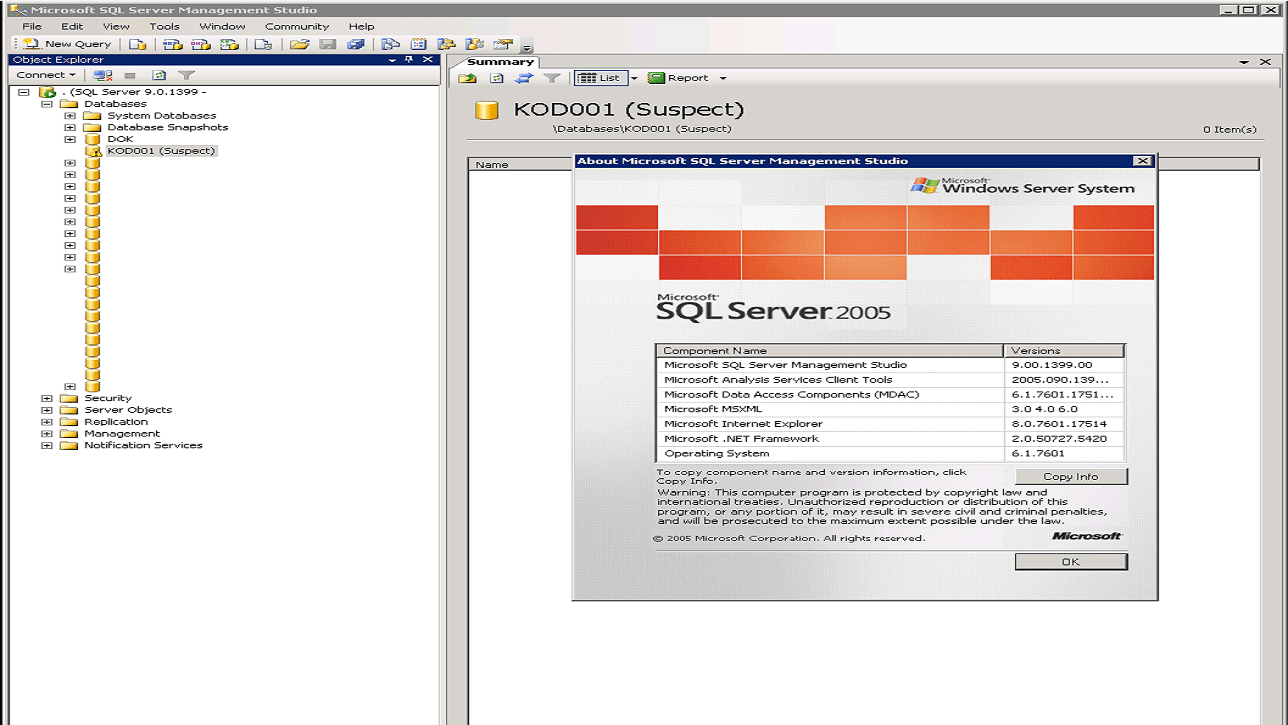

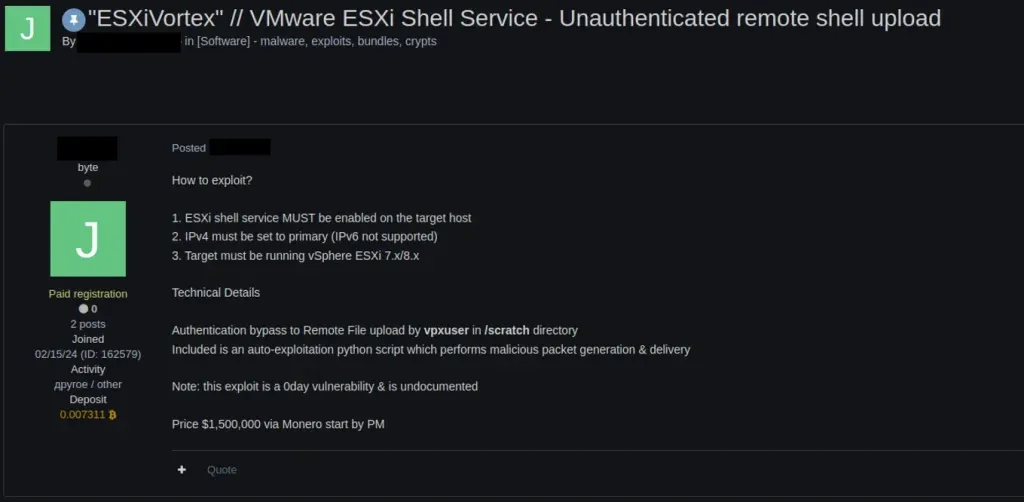

Karanlık webde satılan ESXi yetkisiz kabuğuna ait bir gönderinin ekran görüntüsü

Şekil 1. Karanlık webde satılan ESXi yetkisiz kabuğu

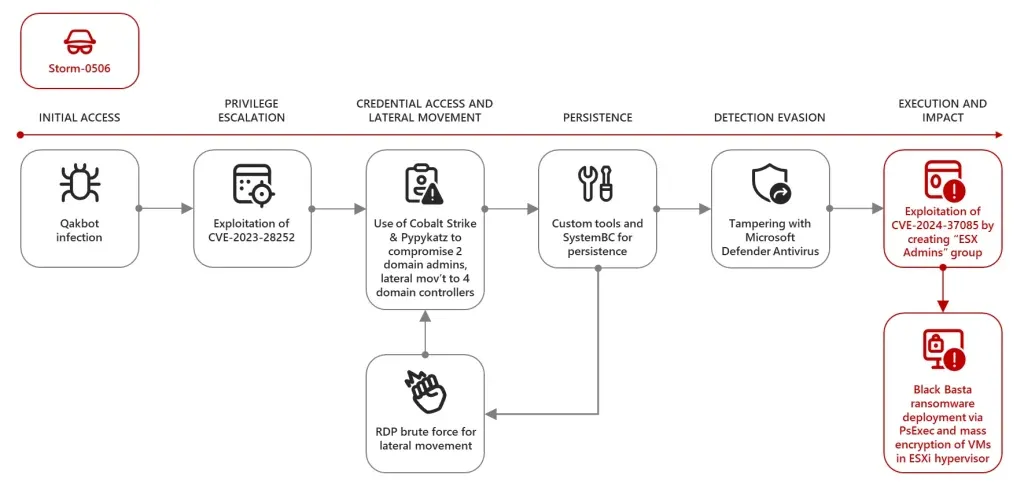

Storm-0506 Black Basta ransomware dağıtımı

Bu yılın başlarında, Kuzey Amerika’da bir mühendislik firması, Storm-0506 tarafından Black Basta ransomware dağıtımı ile etkilendi. Bu saldırı sırasında tehdit aktörü, kuruluş içindeki ESXi hipervizörlerine yükseltilmiş ayrıcalıklar elde etmek için CVE-2024-37085 güvenlik açığını kullandı.

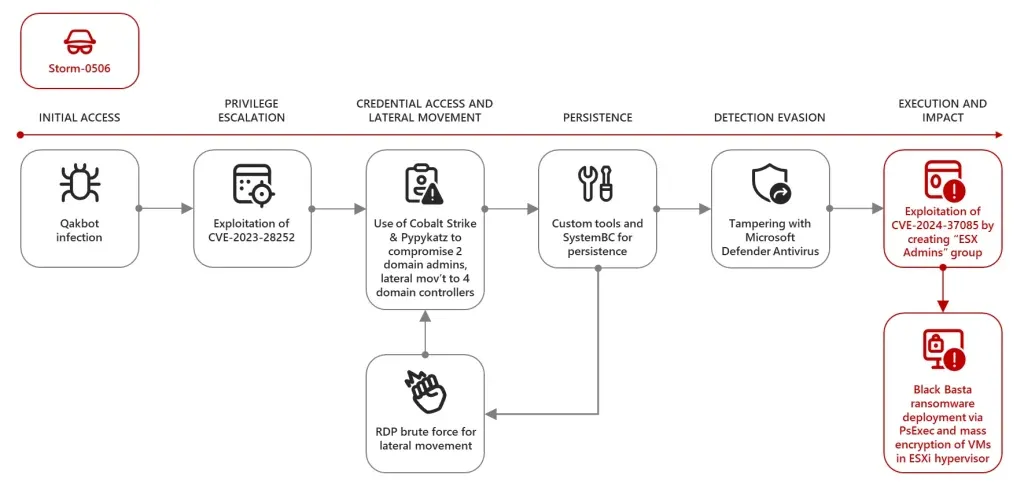

Tehdit aktörü, Qakbot enfeksiyonu yoluyla kuruluşa ilk erişimi elde etti, ardından etkilenen cihazlarda ayrıcalıklarını yükseltmek için bir Windows CLFS güvenlik açığını (CVE-2023-28252) kullandı. Tehdit aktörü daha sonra Cobalt Strike ve Pypykatz (Mimikatz’ın bir Python versiyonu) kullanarak iki etki alanı yöneticisinin kimlik bilgilerini çaldı ve dört etki alanı denetleyicisine yan hareketle ilerledi.

Kompromize edilmiş etki alanı denetleyicilerinde, tehdit aktörü özel araçlar ve bir SystemBC implantı kullanarak kalıcılık mekanizmaları kurdu. Aktör ayrıca, başka bir yan hareket yöntemi olarak birden fazla cihaza Uzaktan Masaüstü Protokolü (RDP) bağlantılarını brute force ile zorlamaya çalıştı ve ardından tekrar Cobalt Strike ve SystemBC kurdu. Tehdit aktörü daha sonra Microsoft Defender Antivirus’ü tespit edilmekten kaçınmak için çeşitli araçlar kullanarak karıştırmaya çalıştı.

Microsoft, tehdit aktörünün etki alanında “ESX Admins” grubunu oluşturduğunu ve yeni bir kullanıcı hesabı eklediğini gözlemledi; bu eylemlerin ardından, Microsoft, bu saldırının ESXi dosya sisteminin şifrelenmesi ve ESXi hipervizöründeki barındırılan sanal makinelerin işlevselliğini kaybetmesiyle sonuçlandığını gözlemledi. Aktör ayrıca, ESXi hipervizöründe barındırılmayan cihazları şifrelemek için PsExec kullanımı da gözlemlendi. Microsoft Defender Antivirus ve Microsoft Defender for Endpoint’deki otomatik saldırı kesintisi, Defender for Endpoint’in birleşik ajanının yüklü olduğu cihazlarda bu şifreleme girişimlerini durdurmayı başardı.

Storm-0506 tarafından bir saldırının başlangıç erişiminden ESXi güvenlik açığının istismarına ve Black Basta ransomwarenın dağıtımına ve ESXi hipervizöründeki sanal makinelerin toplu şifrelenmesine kadar birden fazla kötü niyetli eylemi takip eden saldırı zinciri diyagramı

Şekil 2. Storm-0506 saldırı zinciri

Microsoft, domaine bağlı ESXi hipervizörlerini kullanan kuruluşlara, CVE-2024-37085’i ele almak için VMware tarafından yayınlanan güvenlik güncellemesini uygulamalarını önerir. Aşağıdaki yönergeler, kuruluşların ağlarını saldırılardan korumasına da yardımcı olacaktır:

- Yazılım güncellemelerini yükleyin

- Tüm domaine bağlı ESXi hipervizörlerinde VMware tarafından yayınlanan en son güvenlik güncellemelerini yüklediğinizden emin olun.

Yazılım güncellemelerini yüklemek mümkün değilse, riski azaltmak için aşağıdaki önerileri kullanabilirsiniz:

- Etki alanında “ESX Admins” grubunun var olduğunu doğrulayın ve sertleştirin.

- Bu grubun ESXi hipervizörüne erişimini manuel olarak reddederek ESXi hipervizöründe ayarları değiştirin.

Active Directory ESX yöneticileri grubunun tam yönetici erişimi istenmiyorsa, bu davranışı şu gelişmiş ana bilgisayar ayarını kullanarak devre dışı bırakabilirsiniz:

‘Config.HostAgent.plugins.hostsvc.esxAdminsGroupAutoAdd’.

- Yönetici grubunu ESXi hipervizöründe farklı bir gruba değiştirin.

- Yeni grup adı için XDR/SIEM’de özel tespitler ekleyin.

- ESXi günlüklerini bir SIEM sistemine gönderin ve şüpheli tam yönetici erişimini izleyin.

- Kimlik bilgisi hijyeni

- Farklı güvenlik açığı yöntemlerini kullanmak için tehdit aktörlerinin kuruluşta yüksek ayrıcalıklı bir kullanıcıyı kontrol etmeleri gerekir.

Bu nedenle, kuruluşta diğer etki alanı gruplarını yönetebilecek yüksek ayrıcalıklı hesapları koruduğunuzdan emin olmanız önerilir:

- Tüm hesaplarda çok faktörlü kimlik doğrulamayı (MFA) zorunlu kılın, MFA’dan muaf kullanıcıları kaldırın ve her zaman, her cihazdan, her konumdan kesinlikle MFA isteyin.

- Şifresiz kimlik doğrulama yöntemlerini (örneğin, Windows Hello, FIDO anahtarları veya Microsoft Authenticator) şifresiz destekleyen hesaplar için etkinleştirin. Hala şifre gerektiren hesaplar için, MFA için Microsoft Authenticator gibi kimlik doğrulama uygulamalarını kullanın. Farklı kimlik doğrulama yöntemleri ve özellikleri için bu makaleye başvurun.

- Üretkenlik hesaplarından ayrıcalıklı hesapları izole edin ve ortamın yönetici erişimini koruyun. En iyi uygulamaları anlamak için bu makaleye başvurun.

- Kritik varlıkların durumunu iyileştirin

- Ağdaki kritik varlıklarınızı, örneğin ESXi hipervizörlerini ve vCenter’ları (VMware vSphere ortamlarını kontrol eden merkezi bir platform) belirleyin ve en son güvenlik güncellemeleri, uygun izleme prosedürleri ve yedekleme ve kurtarma planlarıyla korunduklarından emin olun. Daha fazla bilgi için aşağıdaki makaleye başvurun.

- Güvenlik açıklarını belirleyin

- Microsoft Defender portalı aracılığıyla SNMP kullanarak ağ cihazlarının kimlik doğrulamalı taramalarını dağıtın ve ESXi gibi ağ cihazlarındaki güvenlik açıklarını belirleyin ve güvenlik önerileri alın.

Microsoft Defender XDR Algılamaları

Microsoft Defender for Endpoint

ESXi güvenlik açıkları ve istismarlarıyla ilişkili tehdit etkinliklerini belirlemek için aşağıdaki uyarılar kullanılabilir:

- ESX Admins grubunda şüpheli değişiklikler

- Şüpheli bir şekilde yeni grup eklendi

- Şüpheli Windows hesap manipülasyonu

- Kompromize edilmiş hesap klavye başında saldırı gerçekleştiriyor

Microsoft Defender for Identity

Aşağıdaki uyarılar tehdit etkinliklerini belirlemek için kullanılabilir:

- ESX grubunun şüpheli oluşturulması

Tehdit İstihbarat Raporları

Müşteriler, tehdit aktörleri ve ilgili etkinlikler hakkında güncel bilgiler almak için aşağıdaki raporlara başvurabilirler:

- Storm-0506

- Storm-1175

- Octo Tempest

- Manatee Tempest

- Akira

- Black Basta

Microsoft Defender XDR

Ağdaki ilgili etkinlikleri belirlemek için müşteriler aşağıdaki sorguları kullanabilir:

- Kuruluştaki ESXi hipervizörlerini tanımlama:

DeviceInfo

| where OSDistribution =~ “ESXi”

| summarize arg_max(Timestamp, *) by DeviceId

- Active Directory’de ESX Admins grubu değişikliklerini tanımlama:

IdentityDirectoryEvents

| where Timestamp >= ago(30d)

| where AdditionalFields has (‘esx admins’)

- Microsoft Defender Zafiyet Yönetimi bilgileriyle keşfedilen ESXi’yi değerlendirme:

DeviceInfo

| where OSDistribution =~ “ESXi”

| summarize arg_max(Timestamp, *) by DeviceId

| join kind=inner (DeviceTvmSoftwareVulnerabilities) on DeviceId

DeviceInfo

| where OSDistribution =~ “ESXi”

| summarize arg_max(Timestamp, *) by DeviceId

| join kind=inner (DeviceTvmSecureConfigurationAssessment) on DeviceId